人間が制御できない究極のリスク

和戸川 純

太平洋戦争の開戦前夜の頃に、欧米の経済包囲網によって、日本は追い詰められた。極秘作戦だったはずの苦しまぎれの真珠湾攻撃。アメリカに筒抜けになっていた。ルーズベルト政権が日本の通信を傍受し、日本の意図と作戦を見抜いていた。米国民の反日感情を高めるために、何も知らないふりをして、日本の真珠湾攻撃を、ひきょうな不意打ちにする準備立てをした。

大陸から隔離された日本列島。山間の小さな平地に住み続けることによって作られた、日本人の穏やかな民族性。誰もが深謀遠慮で動き、だましだまされるのが当たり前な世界に、日本人は慣れていない。国境が存在しないサイバー戦争では、温和な民族性が深刻な打撃につながってしまう。

2012年9月に、政府が尖閣諸島の国有化を決定した。それを契機に、総務省、最高裁判所などの政府中枢機関ウエッブサイトへの攻撃が、開始された。改ざんされたサイトのトップページに、中国国旗がはためいた。ウエッブサイトの閲覧が1週間に渡って不能になった。技術先進国と自他ともに認める法治国家が、あってはならない失態を世界にさらしてしまった。

海外のIT専門家が、中国人になりすました者の犯行と分析。アメリカの専門家が、日本と中国の関係悪化を意図する、第三国人関与の可能性を指摘した。その専門家は、「日本のセキュリティ対策には裏を読む戦略がない」、と日本人の弱点を突くコメントをした。

遠隔操作ウイルスに感染したパソコンから、脅迫メールが送られた、記憶に新しい事件。サイバー攻撃においては、無関係な他人のコンピューターを踏み台にするのが当たり前だが、そんな最も基本的なことも知らない捜査陣が、無実の人々を誤認逮捕してしまった。ここでも、日本の警察のお粗末な捜査レベルが、明らかになった。この事件から、捜査当局ばかりではなく、個人もリスクに対して無用心なことがはっきりした。

日本が、セキュリティ対策をノンビリとやっている間に、2012年の政府・企業への攻撃が、前年の2倍の1万7000件になった。特に、三菱重工、川崎重工などの防衛産業や、宇宙航空研究開発機構などの国家的に重要な企業・機関が、標的になっている。

アメリカの覚悟に比べて、日本には緊迫感がない。敵の手口を知るハッカーは、サイバー戦争においては、自陣営で重要な役割を果たす。ところが、日本の優秀なハッカーが、国内での恵まれない待遇に嫌気をさして、海外へ流失している(産経新聞)。サイバーセキュリティの技術開発と人材育成に大きな問題があり、世界に通用するセキュリティソフト開発会社が、日本には存在しない(ロイター)。

| 内閣官房「情報セキュリティ緊急支援チーム」 | 2012年6月、内閣官房情報セキュリティセンター内に発足。全府省庁の職員約40人で構成。 |

| 総務省「情報通信研究機構」 | 2004年設立。約840人。4研究所の一つ「ネットワークセキュリティ研究所」が、サイバーセキュリティを担当。サイバー攻撃対応のための技術基盤構築。量子セキュリティなどの次世代暗号技術確立。 |

| 経産省関連社団法人「JPCERT(サート)」 | 1996年発足。セキュリティ情報の収集・発信。事故時支援。国内外情報対策活動のコーディネート。防御データベースシステムを、2013年中に日本で初めて構築。 |

| 警察庁「サイバー攻撃特別捜査隊」 | 2013年4月発足。13都道府県に約140人。技術部隊「サイバーフォース」と連携。「サイバーフォース」は、リアルタイムでサイバー攻撃の予兆を把握。 |

| 防衛省「サイバー空間防衛隊(仮称)」 | 自衛隊や防衛省に対する攻撃を防御。運用基盤の充実・強化に、2013年度予算で133億円。 |

遅まきながら、日本政府がサイバーセキュリティの構築を開始した。けれども、予算が余りにも少ない(too little, too late)。他のいろいろな行政活動と同じように、ここでも省庁縦割りの弊害が認められる。政府の本気度が疑われる。

皆さんは、日本が世界中から受けているサイバー攻撃の様子を、テレビで見たことがあるかもしれない。世界中から、無数の矢が、ひっきりなしに日本へ向かって飛んでくる映像だ。とても印象的。

これは、総務省所管の情報通信研究機構が作成している。約840人の人員からなり、情報通信技術の研究開発や、情報通信分野で事業支援を行っている。機構の傘下に4つの研究所がある。そのうちのネットワークセキュリティ研究所が、サイバー攻撃の観測・追尾・分析・対策・予防を行うために、世界最先端の技術基盤を構築している。サイバーセキュリティ、モバイル、クラウド、新世代NWを含めた、セキュリティアーキテクチャ技術や、暗号理論から量子セキュリティまでの、次世代暗号技術を確立しようとしている。世界中から日本へ向けられているサイバー攻撃の統計を、ネットで公開。

これとは別に、情報セキュリティを専門とする、情報セキュリティ緊急支援チームが、2012年6月に、内閣官房情報セキュリティセンター内に発足した。全府省庁の職員で構成されるが、センター員は40人程度に過ぎない。

日本政府の情報セキュリティ予算は300億円で、アメリカの約80億ドル=約7700億円に比べて、4%にも満たない。サイバー戦争では、結局はアメリカ頼みにならざるを得ない。しかし、このように腰が引けた日本を、アメリカが、どこまで信用して情報開示するのだろうか?

経産省の関連社団法人に「JPCERT(サート)」がある。1996年に発足し、セキュリティ事故の発生状況の把握と、事故対応の支援を行っている。企業や機関へ、コンピューターセキュリティ関連の情報を発信。また、国内の何ヶ所かで、サイバー攻撃の定点観測を実施。国内外の情報対策活動のコーディネートを行い、Computer Security Incident Respose Teamが集まる、国際的なフォーラム「FIRST」に、日本で初めて加盟した。

経産省は、JPCERT内に、2013年度中に、防御データベースシステムを構築する。日本で初めてのデータベースになる。整備費は8億円。この程度の予算で、十分な構築ができるのだろうか?

計画によると、アメリカやアジアの政府機関と協力し、情報を共有しながら、このシステム内に置いた、「企業や政府機関を装うおとりサーバーに、攻撃者を引き寄せる」、となっている。関係者は、「数年前に標的型攻撃のデータベースを構築した、アメリカと情報を共有する」、と言っている。ここでも、アメリカに頼ることになりそうだ。

警察庁が、2013年4月に、「サイバー攻撃特別捜査隊」を発足させる。13都道府県に、約140人の専従捜査員を置く。サイバー攻撃から、個人の生命・身体・財産を保護し、公共の安全と秩序を維持することを、目的にする。技術部隊「サイバーフォース」と連携。「サイバーフォース」は、リアルタイム検知ネットワークシステムによって、サイバー攻撃の予兆・把握を行う。

防衛省の2013年度予算の概算要求によると、サイバー攻撃対策に212億円となっている。柱となるのが「サイバー空間防衛隊」(仮称)の創設だ。「サイバー空間防衛隊」は、サイバー攻撃から、自衛隊や防衛省を防御するための専門組織。既にある「自衛隊指揮通信システム隊」と、陸海空の各自衛隊に分散している、サイバー攻撃対策の組織を集約する。陣容も強化する。「防衛隊」の創設を機に、自衛隊や防衛省が、運用するネットワーク監視体制を大幅に強化する。運用基盤の充実・強化に133億円を投じる。

このほか、サイバー攻撃演習に関わる技術の研究開発費や、防御・分析能力を高めるための機器導入費用も計上。

原発へのサイバー攻撃は、日本では「想定外」になっている。しかし、原発も世界中で既に攻撃されている。日本でも攻撃されているが、気づいていないか、気づいていても公表していない可能性がある。

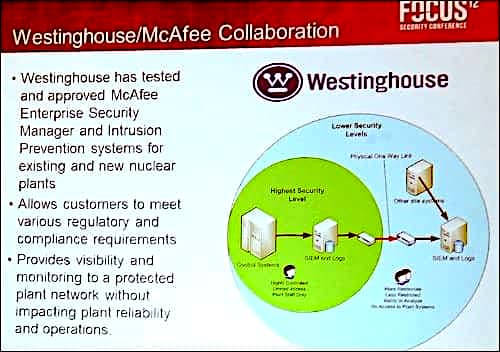

第1部に書いたように、アメリカでは原子力関連施設が、何度も攻撃されている。アメリカは対策を次々に取った。ウエスチングハウスとセキュリティソフト会社のマカフィーが、原発の進入防御システムを開発した。

このシステムでは、低レベルでまず攻撃者の認知と可能な限りの排除を行い、ハイレベルで絶対的な排除を目指している。セキュリティの統合管理・不正進入の防御・アプリケーション制御などが、組み合わされている。

グーグルを自由の騎士のように扱う人たちが、私の知人の中にいる。中国政府と直接に対決したことなどが、グーグルに対する高い評価の源泉になっている。そういう理想像とは異なる、グーグルの危険性を指摘しておきたい。

皆さんは、「1984年」という小説を知っているだろうか?イギリス人作家のジョージ・オーウエルの作品で、1949年に出版された。オーウエルは、そこから30数年後の世界を、次のように描いた。

1984年の世界では、思想・言語・結婚など、あらゆる市民生活が統制されている。市民は、テレスクリーンと呼ばれる双方向テレビによって、全ての行動を監視されている。

主人公のスミスは、真理省の役人として、歴史の改ざんにたずさわっていた。スミスは、古道具屋で買ったノートに、自分の考えを書くという、禁止された行為を始めた。ある日、抹殺されたはずの3人の人物が載った、過去の新聞記事を見つけた。ここから体制を深刻に疑い始める。

憎悪週間に出会った、若い女性ジュリアから手紙による告白を受け、愛し合うようになった。高級官僚の一人オブライエンと出会い、現体制に疑問を持っていることを、告白した。オブライエンから禁書を渡されて読み、体制の裏側を知るようになった。

これを意外な人物から密告され、ジュリアと一緒に思想警察に捕らえられた。愛情省で尋問と拷問を受けた。スミスは自分の信念を徹底的に打ち砕かれ、党の思想を受け入れた。処刑される日を想いながら、心から党を愛するようになる。

アメリカの作家レイ・ブラッドベリも、1953年に出版された「華氏451度」で、人々の自由が奪われた全体主義国家を描いている。この作品は映画になった。

現在は2013年。「1984年」から30年近くが経過している。しかし、この小説が想定した年代とのズレは、問題にはならない。グーグルがやっている、あるいはやろうとしている事業に、「1984年」や「華氏451度」の世界がかぶさることを、真剣にとらえる必要がある。現状は、「1984年」や「華氏451度」の世界よりも、はるかに大きな危険を内包しているのかもしれない。

グーグルは、パソコンやスマホでのネット検索、電子メール、グーグルアース、ユーチューブから、文字と映像を含む、膨大な個人情報を得ている。フェイスブック、ツイッターとの連携で得た情報が、これに加わる。

計60以上のサービスから集めた、数10億人分の個人情報を、一つに統合することをグーグルは計画。国家に挑戦するにおいを敏感に察知したEU規制当局が、グーグルをEU法違反と断定した。

しかし、最も恐ろしいのは、グーグルと国家が結びついたときだ。特に、それが独裁国家ならば大変なことになる。誰にも逃げ場がなくなる。全ての人たちが、一日24時間、行動ばかりか、生理状態まで監視される日が来るかもしれない。これがSFではなく現実になる。

グーグルのデータベースが、既にFBIなどの捜査当局によって使われ、犯人が逮捕されている(ロイター)。

無力な一市民としては、私の危惧が杞憂に終わることを願っている。

従来の社会インフラ制御システムは、閉じたネットワーク環境下にあった。コンピューター利用において、企業や個人などが、コンピューターのハードウェア、ソフトウェア、データを、自分で保有・管理していた。

クラウドコンピューティングにおいては、企業や個人が、ネットワーク、サーバー、ストレージ、アプリケーション、サービスなどのリソースを、共用する。同じサーバーやストレージを、主にインターネットを介して多くの企業や個人が利用。他のユーザーが蓄積したデータへ容易にアクセスできるので、コンピューティングの効率が高くなる。しかも、低コストで作業ができる。

「全ての道はローマに通ず」

私のパソコンやスマホが、ネットに組み込まれているということは、私がネット内のあらゆる場所へ到達できることを、意味する。同時に、ネットにアクセスできる全ての人が、私のパソコンに潜入できることを、意味する。勿論、セキュリティが全く存在しない、という仮定の上での話だ。

全地球を被う、誰にでもアクセスが可能な複雑なシステムの処々に、セキュリティでは守りきれない、脆弱性が存在する。防御はとても困難だ。悪意を持った人間による、データの窃盗・変更・削除に、誰もが注意を払わなければならない。既に、パソコンやスマホでクラウドコンピューティングを広く提供している、Evernoteが組織的な攻撃を受け、ユーザー情報を大量に盗まれた。

クラウドコンピューティングが、サーバーやネットワークなどの技術に関する概念であるのに対して、ビッグデータはクラウドの中を流れる情報を意味する。

2.5EB(エクサバイト)ものデータが日々生成されている...といっても、素人にはピンと来ない。エクサバイトなどという単位は、日常生活には出てこない。MB(メガバイト)ならばおなじみだ。1エクサバイトは10

12

メガバイトだが、こう書いてもやはりピンと来ない。この大量のデータの総体をビッグデータという。世界のデータ量は、2020年に40ZB(ゼタバイト)に増えると予想される。2012年の14倍だ(IDC)。

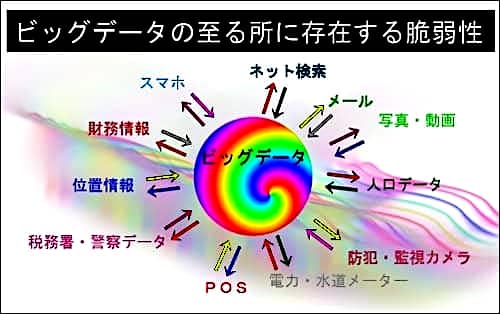

ビッグデータは、ポイントカードの購入記録、ICタグなどのセンサー、ソーシャルメディアに掲載された投稿、オンラインストレージに保存された写真、ビデオ、オンライン購入の記録、ネット検索の記録、携帯電話のGPS信号、防犯・監視カメラの映像など、日常生活のあらゆる場面で生成される。今後は、スマートホームやスマートシティからのデータも加わる。

インターネットの発達にともなって、様々な局面で発生した、構造化されていない莫大な量のデータが、ビジネス傾向、病気予防、犯罪対策など、多方面で活用されるようになってきた。

ビッグデータの90%がこの2年以内に生成され、データ蓄積の速度は加速度的に増している。通常のデータベース管理ツールでは、取り扱いが困難な巨大データ。多様で巨大なサイズのデータを処理するために、高速化・高度化したデータ格納・活用技術が要求されている。数十・数百・数千台のサーバー上で連動する、大規模並列ソフトウエアを開発しなければならない。

社会生活のほとんど全てを網羅する、ビッグデータ。データの取得・蓄積・処理・利用の過程で、本人の意図とは無関係に、個人情報が扱われる。アクセス権を持った誰もが、ビッグデータへアクセスが可能だ。ビッグデータへの入り口は極端に多様になる。従って、脆弱性が増す。どのようなセキュリティをかけても、悪意を持った侵入者を阻止することは、ほぼ不可能と考えたほうがいい。

インターネットのドメインを管理する、国際機関CANNの情報セキュリティ責任者が、「インターネットにつながるネットワークを完璧に防御するのは、不可能になった」、と述べている(ITmedia)。 社会全体の安定と安全を脅かす脅威が発生する事態を、想定しなければならない。しかし、今の時点でできることは限られている。ファイアウオールと監視システムの強化、バックアップシステムの設置、サイバー攻撃のデータの共有化くらいになる。

アメリカのネバダ州クリーチ空軍基地に、無人攻撃・偵察機のコントロールセンターがある。衛星回線を利用して、地球の裏側にある、アフガニスタンの空を飛ぶ無人機を制御している。

無人偵察機が、初めてアフガニスタンで使われたのは、2001年の9.11の直後だった。わずか11年で、アメリカの軍用機に占める無人攻撃・偵察機の割合が、31%になった。現在では計1万1000機に達している。しかも無人機は急速に増え続けている。有人機専門のパイロットよりも、無人機専門のパイロットのほうが、数多く養成されている。近い将来に、有人機よりも無人機の数のほうが多くなる(Newsweek)。

パイロットの生命を考慮に入れる必要のない無人機は、打ち落とされる可能性がある、最も危険な地域でも、縦横無尽に活動させることができる。

食事や睡眠が必要な人間の活動には、いろいろな制約があるが、パイロットを必要としない無人機の活動に、そのような制約はない。パイロットが、時間をかけて、アフガニスタンのような僻地へ移動し、そこで生活をする必要もない。従って、宿営・糧食のような後方支援の面倒がない。エアコンが効いた、アメリカ本土の安全な基地の部屋で、ターゲットの表情まで確認しながら、攻撃できる。

無人機は、アフガニスタンとパキスタンにおける、タリバンとアルカイダへの攻撃で、既に大きな成果を上げている。2009年8月にベイトゥラ・メスード司令官、2010年1月にハキムラ・メスード司令官の殺害に成功した。2011年には、イエメンで、アルカイダ幹部のアンワル・アル・アウラキと、16歳の息子を殺害。

ドイツは、武装無人機部隊を作る。中国は、尖閣諸島周辺で既に無人偵察機を使っている。日本も導入や開発を検討している。軍隊ばかりではない。各国の警察も無人機を導入する。

日本人が余り知らない間に、戦争の未来化が急速に進んでいる。

アメリカの基地と無人機の間は、衛星無線回線によってつながれている。電波は、空中を自由にどちらの方向へでも飛ぶ。すなわち、回線は基本的にオープンなのだ。

通信は暗号化されているが、優秀なハッカーならば暗号の解読ができる。無人機が乗っ取られる可能性を考えなければならない。

アフガニスタンで乗っ取られた無人攻撃機が、米軍基地を攻撃するくらいならば、まだ被害は少ない。アメリカ本土に配備されている、無人攻撃機が乗っ取られれば、アメリカの政府機関・重要社会インフラ・企業が標的になる。

個々の攻撃機が乗っ取られるのではなく、衛星回線を介して、アメリカ本土のクリーク空軍基地にある、コントロールセンターのサーバー内に進入されると、被害がさらに甚大になる。ペンタゴンやWhite Houseへ、大規模な不正侵入が既に成功裏に行われたことから、この可能性を「想定内」にしなければならない。

この懸念が絵空事ではないことを証明する、実例をあげておこう。

中東のイスラム過激派が、無人攻撃機が基地へ送信する映像データを、傍受したことがある。米軍が接収した、過激派のラップトップコンピューターの中に、その映像が収められていた。イランが、無人攻撃機を操縦不能にして、墜落させた可能性がある。イラン政府は、墜落させたと主張している。しかし、ペンタゴンは、故障して墜落したと言っている(Newsweek)。

全地球を被う、複雑で脆弱な巨大ネットワークの究極のリスク。それは、悪意を持った人間が、原発や核ミサイルのコントロールセンターに入り込むことだ。侵入者は、原子炉を誤作動させ、爆発させることができる。核ミサイルを発射させてから、飛行を制御し、どのような標的にでも向かわせることができる。

攻撃者を特定するのは、極めて困難だ。

以上をフィクションと考えることはできない。 人間が考えるセキュリティは、どれほど高度なものであっても、生身の人間によって破られてしまう。銀行ばかりではなく、ペンタゴン、White House、原発などの、最も高度なセキュリティがかけられているサーバーが、既に進入されてしまった。しかも大規模に。

誰にも全体像を把握できないほど複雑なネットワーク。その中に、莫大な量のデータが蓄積されている。CANNの情報セキュリティ責任者が言うように、この複雑なネットワークの完璧な防御は、もはや不可能だ。

人類は、コンピューターネットワークを使って、極度に効率的な社会の構築に成功した。しかし、それが内包する究極のリスクに真正面から向き合わなければ、私たちの社会は、予想をはるかに超えた破壊に直面することになる。